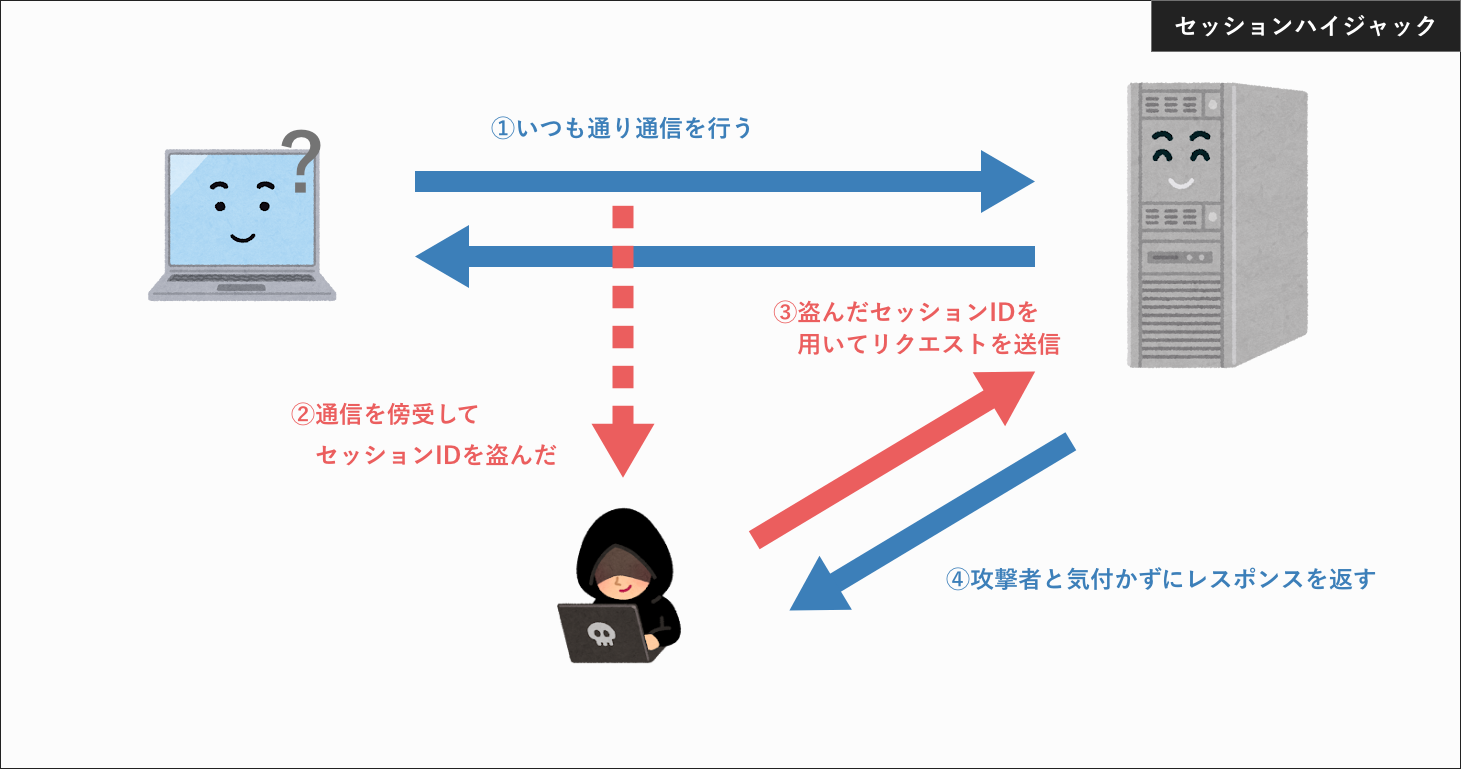

セッションハイジャックとは?

セッションハイジャックは、ユーザーとWebサイトがやり取りするセッション情報を盗み、不正にアクセスする攻撃手法です。

一般的に、Webサイトにログインすると、ユーザーは一時的な「セッションID」を発行され、そのIDを使用してセッションを維持します。

セッションハイジャックでは、このセッションIDを盗むことで、攻撃者が正規ユーザーとして不正にアクセスを行います。

セッションハイジャックの仕組み

セッションハイジャックは、主に以下のような手法を通じて行われます。

1. セッションIDの盗難

攻撃者は、次のような方法でセッションIDを盗むことが可能です:

ネットワーク傍受

攻撃者が同じネットワーク(例:公共Wi-Fi)にいる場合、通信を傍受し、平文で送信されたセッションIDを盗むことができます。

特に、HTTPS通信でなくHTTP通信を使用している場合、セッションIDは暗号化されていないため、簡単に傍受されます。

XSS(クロスサイトスクリプティング)

攻撃者がWebサイトに悪意あるスクリプトを埋め込むことで、訪問者のセッションIDを取得します。

ユーザーがそのスクリプトを実行すると、セッションIDが攻撃者に送信されてしまいます。

マルウェアの利用

攻撃者がターゲットのデバイスにマルウェアを感染させ、セッションIDやその他の機密情報を取得します。

この手法では、被害者のブラウザやシステムを直接操作して情報を盗むことが可能です。

2. セッションIDの不正利用

セッションIDが盗まれると、攻撃者は以下のようにしてセッションハイジャックを実行します:

1.セッションIDを使用してログイン状態を偽装

攻撃者は盗んだセッションIDをブラウザにセットし、正規ユーザーとしてWebサイトにアクセスします。

この場合、Webサイトは攻撃者を正規ユーザーとして認識するため、ユーザーの個人情報やアカウント設定にアクセスできてしまいます。

2. 不正操作や情報の改ざん

正規ユーザーに成り済まして、購入履歴の閲覧や、データの改ざん、さらには支払情報の操作などを行う可能性があります。

セッションハイジャックのリスク

セッションハイジャックが成功すると、以下のようなリスクが発生します:

- 個人情報の漏洩:正規ユーザーのアカウントに不正にアクセスされ、個人情報が流出する危険があります。

- 不正取引や金銭的被害:攻撃者が支払い情報を利用して、ユーザーのクレジットカードや口座を使った不正取引を行う可能性があります。

- アカウントの乗っ取り:セッションハイジャックによりアカウントが乗っ取られると、パスワード変更やアカウント設定の変更も行われ、ユーザーが自身のアカウントにアクセスできなくなる場合があります。

セッションハイジャックへの対策

セッションハイジャックを防ぐためには、以下の対策が有効です。

1.HTTPSの利用

サイト全体でHTTPSを有効にし、すべての通信を暗号化することで、ネットワーク傍受によるセッションIDの盗難を防ぎます。特に、ログインや重要なデータ送信時には必須です。

2.セッションIDの安全な管理

セッションIDはCookieに保存されることが一般的ですが、Cookieには「HttpOnly」属性や「Secure」属性を付与することで攻撃者から対策することができます。

- HttpOnly:JavaScriptからのアクセスを防ぎ、XSSによるセッションIDの盗難を防止します。

- Secure:HTTPS通信でのみ送信されるように設定し、HTTPでの漏洩を防ぎます。

3.セッションのタイムアウト設定

セッションの有効期間を短く設定し、一定時間操作が行われなかった場合は自動的にログアウトするようにします。

これにより、セッションIDが盗まれても、すぐに使えなくなるため、被害を抑えることができます。

4.IPアドレスやユーザーエージェントのチェック

セッションの有効性を確認する際に、ユーザーのIPアドレスやブラウザ情報(ユーザーエージェント)もチェックすることで、不正アクセスを防ぐことができます。

5. 二要素認証(2FA)の導入

重要なアカウントやサービスに対しては、二要素認証を導入することで、仮にセッションIDが盗まれても不正アクセスが行われるリスクを大幅に低減できます。

まとめ

セッションハイジャックは、ユーザーのセッション情報が盗まれることで発生し、知らない間に個人情報や支払情報などが盗まれる危険性があります。しかし、HTTPSの利用やCookieの適切な設定、さらに二要素認証などを活用することで、セッションハイジャックを防ぐことが可能です。セッションの安全管理を徹底し、リスクを最小限に抑えましょう。

コメント